A tanulmány részletesen elemzi a trendeket, amelyekben lényeges változást hozott, hogy a tavalyi zsarolóprogramok után idén a támadásé a fő szerep. Új tendenciát jelentenek a zsarolónak álcázott törlőprogramok és a hálózat alapú zsaroló programok, amelyek már a felhő alapú szolgáltatásokat is elérik.

Fontos újdonság, hogy a támadók egyre gyakrabban használnak titkosítást a védelem megkerülésére. Múlt év végére a teljes webes forgalom fele már titkosított csatornákon zajlott.

A titkosítás alapvetően a védelmet hivatott erősíteni, azonban a megnövekedett titkosított adatforgalom miatt nehezebbé vált a potenciális veszélyek azonosítása, illetve kiszűrése. A Cisco vizsgálatai szerint egy év alatt több mint háromszorosára növekedett a vizsgált kártevők által alkalmazott titkosított hálózati kommunikáció.

A védelmi oldalon kiemelkedő fontosságú lett az időtényező, hogy a támadásokat minél gyorsabban sikerüljön felfedni.

Ebben jelentős előrelépést hozhatnak a mesterséges intelligencián vagy gépi tanuláson alapuló technológiák. A gépi tanulás lényege, hogy a rendszer idővel „megtanulja”, hogyan tudja automatikusan észlelni a szokatlan mintákat a titkosított webes forgalomban, a felhőben és a különféle IoT környezetekben.

A gépi tanulásnak és az AI megoldásoknak még időre van szükségük ahhoz, hogy elérjék azt a fejlettségi szintet, ahol már teljes biztonsággal meg tudják állapítani, hogy a figyelt hálózaton melyek a „normális” aktivitások.

Az elmúlt év nagy támadási hullámai a hazai cégeket sem kímélték. Alapvetően itthon is azokat a fenyegetéseket látjuk, amikről a jelentés beszámol, hiszen a támadások jellemzően ma már nem országspecifikusak. A védelmi oldalon viszont elmozdulást tapasztalunk: a korábbi, tűzfalközpontú szemléleten túllépve a piac lényegesen nyitottabb a felhő alapú biztonsági megoldások fel – mondta Ács György, a Cisco regionális hálózatbiztonsági szakértője.

A Cisco szakértője szerint ezen a területen általános tapasztalat, hogy kevés az erőforrás, vagy ha van is hozzáértő IT-csapat, nem tudja meggyőzni a tulajdonost a biztonság fontosságáról.

Az igazi kockázatot az jelenti, ha egy kisvállalkozás egy nagy cég beszállítója. Lehet, hogy nem ők a cél, de ugródeszkának megfelelők, így viszont az egész üzletük rámehet. Előfordult, hogy egy garázscéget támadtak meg és rajta keresztül jutottak el a vele kapcsolatban lévő nagy vállalkozáshoz.

A beszállítókat érő gyors és összetett támadások akár hónapokig vagy évekig is jelen lehetnek a hálózatban. Kivédésükhöz fontos, hogy a vállalatok csak megbízható biztonsági háttérrel bíró beszállítók szoftvereit és hardvereit alkalmazzák. A múlt évben a Nyetya és CCleaner támadások megbízhatónak vélt szoftvereket fertőztek meg.

Akinek nem ez a profilja, azt sem veszi észre, volt-e incidens, pedig minél gyorsabban derül ki, hogy idegenek ólálkodnak a rendszereiben, annál nagyobb az esély az adatok megmentésére – hívja fel a figyelmet Csordás Szilárd, a Cisco IT biztonsági tanácsadója.

A kkv-k esetében a nagy lyuk a védelmi oldalon van, amit saját csapattal nem tudnak betömni, de a szolgáltatást megvehetik egy hozzáértőtől, aki csomagban egyúttal hozza a biztonságot is. A kisvállalkozásnak a cloud security a jó megoldás.

Mivel az üzemeltetőknek egyre több területtel kell foglalkozniuk, a kiszervezés, valamint az integrált és automatizált megoldások

Mindeközben pedig itthon is elindultak a mesterséges intelligencián és gépi tanuláson alapuló védelmi technológiák első tesztjei, illetve az első telepítések is – fogalmazott Csordás Szilárd.

A gépi tanulásra szükség van a felhő biztonságnál is. A tapasztalatok szerint a védelem akkor a leghatékonyabb, ha a felhőt védő biztonsági platformokat kombinálják például a gépi tanulással.

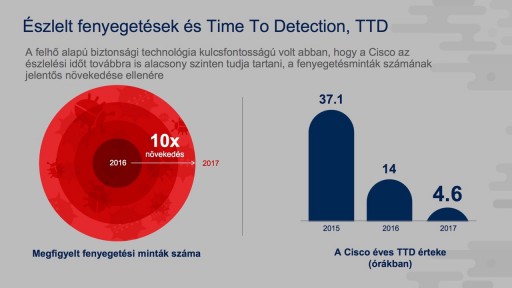

A szakemberek kiemelték a felderítési idő fontosságát. A Cisco a 2017 év elején mért átlagos 14 óráról a tavalyi év végére 4,6 órára csökkentette a felderítési időt (Time To Detect – TTD). A TTD csökkentésében jelentős szerepe volt a felhőalapú biztonsági technológiának.

Teljes biztonság persze nincs, a kiberbűnözőkkel vívott küzdelem „macska-egér harc”, bármilyen technológia esetén marad sérülékeny pont. Mégsem beszélhetünk eleve vesztett játszmáról – hangsúlyozta Ács György, aki szerint a viselkedéselemző megoldások sokat segítenek a támadók felderítésében.