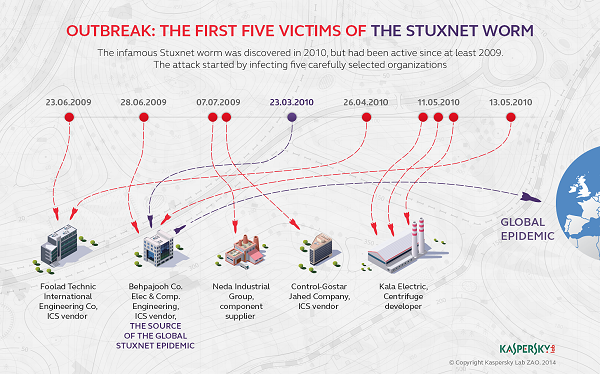

Az első és legfontosabb kérdés az, hogy vajon mi lehetett a konkrét célja a Stuxnet működésének. Miután a Kaspersky Lab kutatói az elmúlt két évben több mint 2000 Stuxnet fájlt gyűjtöttek össze és elemeztek, most azonosítani tudták a féreg első áldozatait. Kezdetben a biztonsági kutatóknak nem fért kétségük ahhoz, hogy az egész támadás célzott volt. A Stuxnet féreg kódja professzionálisnak és exkluzívnak tűnt, és biztosnak látszott, hogy nagyon drága nulladik napi sebezhetőségeket használt ki. De azt mind ez ideig nem tudták, hogy a malware milyen szervezeteket támadott meg elsőként, és azután hogyan jutott el a különösen titkos létesítményekben lévő urándúsító centrifugákig. (Sok esetben a lejárt licencű, elavult programok a felelősek a biztonsági résekért.)

Ez az új elemzés fényt derít ezekre a kérdésekre. Mind az öt szervezet, amelyet a kezdetekkor ért támadás, ICS területen tevékenykedik Iránban, ICS fejlesztéseket végez, vagy nyersanyag- és alkatrész-ellátással foglalkozik. Az ötödik megtámadott szervezet a legérdekesebb, mert – más, ipari automatizáláshoz való termékek mellett – urándúsító centrifugákat állít elő. Ez az a berendezés, amelyet Stuxnet fő célpontjának gondolnak.

Feltehetőleg a támadók azt remélték, hogy ezek a szervezetek adatokat cserélnek az ügyfeleikkel – például az urándúsító létesítményekkel –, és ezáltal a malwaret el tudják juttatni a célpontokba. Az eredmények alapján ez a terv sikeresnek bizonyult.

„Azon szervezetek tevékenységének vizsgálatával, amelyek elsőként estek a Stuxnet áldozatául, közelebb jutottunk annak megértéséhez, hogy miképpen tervezték meg a műveletet. Kiderült, hogy egy ellátási lánc elleni támadásra kifejlesztett fenyegetésről van szó, amelynél a malware-t közvetett módon, a megcélzott szervezettel együttműködő partnerek hálózatán keresztül juttatják célba” – mondta Alexander Gostev, a Kaspersky Lab vezető biztonsági szakértője.

A Kaspersky Lab szakértői egy másik érdekes felfedezést is tettek: a Stuxnet féreg nem csak a PC-khez csatlakoztatott, fertőzött pendrive-okon keresztül terjedt. Azért élt kezdetben ez az elképzelés, mert magyarázatot adott arra, hogy miképpen tudott a malware eljutni közvetlen internetkapcsolattal nem rendelkező helyekre. Azonban azok az adatok, amelyeket az első támadás vizsgálatakor gyűjtöttek, azt mutatták meg, hogy az első féregmintát (Stuxnet.a) alig néhány órával azelőtt kompilálták, hogy felbukkant az első megcélzott szervezet egyik számítógépén. Ezen szoros időzítés láttán nehéz elképzelni, hogy a mintát készítő hacker átmásolta a programkártevőt egy USB memóriára, és pár órán belül elvitte a célszervezetbe. Okkal gondolhatjuk tehát, hogy a Stuxnet mögött álló hackerek más technikát alkalmaztak a fertőzéshez.