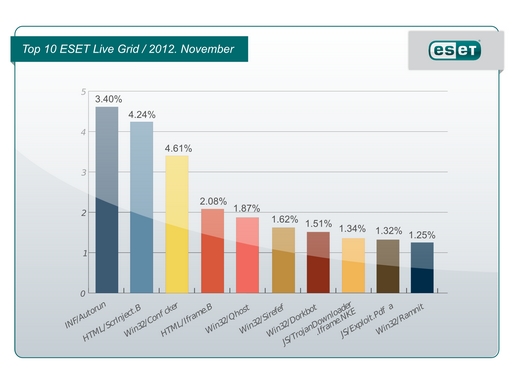

Előző havi összesítésünkhöz képest az Autorun rendíthetetlenül az élen táncol, de a harmadik helyezett Conficker is őrzi harmadik pozícióját. Anélkül, hogy ismételni akarnánk önmagunkat, kimondhatjuk, ezeknek a többéves kártevőknek az intenzív jelenléte a leggyakoribb fertőzések között azt bizonyítja, hogy a Windows frissítések terén a felhasználók jelentős részének jelentős elmaradása van, amit ha bepótolnának, javulhatna a pillanatnyi szituáció.

Ebben a hónapban előrébb lépett a rangsorban a Win32/Qhost trójai, ezúttal a hetedik helyről már az ötödiket sikerült elérnie. Ez a kártevő hátsó ajtót nyit a gépen, kiszolgáltatja annak adatait a bűnözőknek. Futása során először bemásolja magát a Windows egyik alkönyvtárába, majd kapcsolatba lép távoli vezérlő szerverével, ahonnan átvehető a teljes irányítás a megtámadott számítógép felett. A Win32/Qhost általában fertőzött e-mail üzenetek mellékleteiben terjed, vagyis érdemes vigyázni a kéretlen levelekkel.

Egy régi-új kórokozó is feltűnt a színen, a 9. helyezett JS/Exploit.Pdfka trójait utoljára 2011. januárjában láttuk a tíz legjelentősebb veszély között. Róla annyit érdemes tudni, hogy mivel a PDF állományban található JavaScript kód a dokumentum betöltésekor az Adobe Readerben automatikusan lefut, emiatt a felhasználó tudta nélkül titokban megkísérel egy távoli, például hongkongi weboldalakhoz csatlakozni, ahonnan további kártékony kódokat próbál meg letölteni. Feltűnése a listán amiatt is meglepetés, mert az utóbbi időszakban érezhetően inkább a Java alapú támadások száma szaporodott meg, míg a korábban jellemző PDF és Adobe Flash kártevők a háttérbe szorultak, számuk gyengülő tendenciát mutatott. Amit tehetünk, az vagy a gondos és rendszeres Adobe Reader frissítés kombinálva a Javascriptek automatikus futtatásának tiltásával, vagy pedig alternatív (FoxIt, Sumatra, stb.) PDF olvasó alkalmazások esetleges használata lehet.

Az ESET Global Trends Report ehavi kiadásában ezúttal is igyekszik kiragadni az utóbbi időszak IT biztonsággal kapcsolatos aktualitásokat, így ebben a hónapban egy angol nyelvterületen gyakori átverést ismertetnek, ami jelenleg is széles körben szed áldozatokat. Olyan hivatalok, pl. a brit posta a Royal Mail, különféle irodák, vagy pénzügyi szolgáltatók, vagy például a PDS (Parcel Delivery Service) nemzetközi csomagküldő nevében írnak nekünk valódi papíron, melyet aztán az ajtónkba vagy fizikai postaládánkba dobnak. Azt állítják, megkíséreltek számunkra egy fontos küldeményt kézbesíteni, ám mivel mi nem voltunk otthon, ezért a mellékelt emelt díjas telefonszámon érdeklődhetünk csomagunk további sorsa után. A külföldi - például Belize-beli - telefonszámok azonban még a szokásos emelt díjas tarifákhoz képest is jelentős összegbe, közel ezer forintnak megfelelő percdíjba is kerülhet az áldozatnak. A módszer kísértetiesen hasonlít a korábban, a gépjárművek szélvédője alá tett, állítólagos tilos parkolásunkról értesítő cetlikre, ahol a mellékelt linken az ígéret ellenére mégsem a bizonyító erejű fotót, hanem vírust linkeltek az elkövetők. Érdemes figyelni arra, hogy az ilyen kéretlen kártyákon szereplő állítólagos telefonszámot és mondjuk a valódi postahivatal vagy csomagküldőszolgálát telefonszámát hívás előtt egyeztessük, összehasonlítsuk, mert ezzel sok kellemetlenségtől óvhatjuk meg magunkat. Hasonlóképpen a hivatalosnak látszó weboldali linkeket se egy kéretlen üzenet alapján, hanem inkább böngészőbeli könyvjelzőnkből vagy mondjuk az érintett weboldal felkeresésével érjük el

Az ESET központ nagy hangsúlyt fektetett a Karácsonyi ünnepek, az ajándékozási szezon közeledtével az internet vásárlásokkal kapcsolatos visszaélések elkerülésére. Ezeket a különféle csalások, visszaélések elkerülése érdekében megszívlelendő hasznos tanácsokat magyar nyelvre fordítva blogunkban is közzétettük, remélhetőleg mindenkihez idejében elérnek majd. Szó van benne többek közt arról, hogy csak megbízható portálokon, webshopokban rendeljünk, vásároljunk, ne egyedül a kedvezőnek tűnő ár döntsön, említésre kerül a belépéskori titkosított SSL https kapcsolat fontossága, valamint arra is kitér az összefoglaló, miért fontos rendszeresen végignézni banki egyenleg értesítőnket.

2. HTML/ScrInject.B trójai

Elterjedtsége a novemberi fertőzések között: 4.24% Előző havi helyezés: 4. Működés: A HTML/ScrInject trójai egy RAR segédprogrammal tömörített állomány, amely telepítése során egy üres (c:\windows\blank.html) állományt jelenít meg a fertőzött gép böngészőjében. Hátsó ajtót nyit a megtámadott rendszeren, és ezen keresztül a háttérben további kártékony JavaScript állományokat kísérel meg letölteni.

3. Win32/Conficker féreg

Elterjedtsége a novemberi fertőzések között: 3.40% Előző havi helyezés: 3. Működés: A Win32/Conficker egy olyan hálózati féreg, amely a Microsoft Windows MS08-067 biztonsági bulletinben tárgyalt hibát kihasználó exploit kóddal terjed. Az RPC (Remote Procedure Call), vagyis a távoli eljáráshívással kapcsolatos sebezhetőségre építve a távoli támadó megfelelő jogosultság nélkül hajthatja végre az akcióját. A Conficker először betölt egy DLL fájlt az SVCHost eljáráson keresztül, majd távoli szerverekkel lép kapcsolatba, hogy azokról további kártékony kódokat töltsön le. Emellett a féreg módosítja a host fájlt, ezáltal számos antivírus cég honlapja elérhetetlenné válik a megfertőzött számítógépen. Változattól függően a felhasználó maga telepíti, vagy egy biztonsági résen keresztül felhasználói beavatkozás nélkül magától települ fel, illetve automatikusan is elindulhat egy külső meghajtó fertőzött Autorun állománya miatt.

4. HTML/Iframe.B.Gen vírus

Elterjedtsége a novemberi fertőzések között: 2.08% Előző havi helyezés: 2. Működés: A HTML/Iframe egy gyűjtőneve az olyan vírusoknak, amelyek HTML weboldalak Iframe tagjeibe ágyazódva egy megadott URL helyre irányítja át a böngészőt a felhasználó tudta és engedélye nélkül. Fertőzött weboldalakon keresztül terjed.

5. Win32/Qhost trójai

Elterjedtsége a novemberi fertőzések között: 1.87% Előző havi helyezés: 7. Működés: A Win32/Qhost trójai hátsó ajtót nyit a gépen, kiszolgáltatja annak adatait a bűnözőknek. Futása során először bemásolja magát a Windows %system32% alkönyvtárába, majd kapcsolatba lép távoli vezérlő szerverével, ahonnan átvehető a teljes irányítás a megtámadott számítógép felett. A Win32/Qhost általában fertőzött e-mail üzenetek mellékleteiben terjed.