A novemberi Sicontact vírusriport eredményeit áttekintve továbbra is a mentési állományokat veszélyeztető Win32/Bundpill féreg vezeti a listát, míg a Conficker féreg stabilan őrzi a korábbi hetedik helyét. Velünk maradt az előző hónapban felbukkant régi-új Win32/TrojanDownloader.Small trójai, amelynek fő célja további kártékony kódokat letölteni az internetről a fertőzött számítógépre. A legnagyobb érdekesség azonban a LNK/Agent.AK trójai megjelenése, és nem is akárhol, hiszen nyomban a második helyet foglalta el a top tízes listánkon a világszerte okozott összes fertőzés 2,11 százalékával.

A LNK/Agent trójai fő feladata, hogy a háttérben különféle létező és legitim - alaphelyzetben egyébként ártalmatlan - Windows parancsokból kártékony célú utasítássorozatokat fűzzön össze, majd futtassa is le azokat. Ez a technika legelőször a Stuxnet elemzésénél tűnt fel a szakembereknek, a sebezhetőség lefuttatásának négy lehetséges módja közül ez volt ugyanis az egyik. Víruselemzők véleménye szerint ez a módszer lehet a jövő Autorun.inf szerű kártevője, ami valószínűleg szintén széles körben és hosszú ideig lehet képes terjedni.

Emellett más kontextusban is szóba kerültek még az olyan állami megrendelésre készül kiberfegyverek, mint amilyen például a Stuxnet, Flame vagy Duqu. Sajnos egyre gyakrabban lehet azt tapasztalni, hogy különféle kormányok célzott támadásokat hajtanak végre, ellenzéki személyek ellen irányuló kémkedéseket végeznek, illetőleg külföldi hatalmak bizalmas levelezését, illetve dokumentumait testre szabott kártevőkkel igyekeznek megszerezni. Ilyenkor csak a legritkább esetben lehet pontosan beazonosítani, ki lehetett a végrehajtó és a megbízó, bizonyítani pedig sokszor lehetetlen. Ám a megbízók gyakran nem számolnak azzal, hogy teremtményeik átiratai azután nem csak az ellenség soraiban pusztíthat, hanem akár hazai berkekben is. Erre legjobb példa, hogy később amerikai olajcégeket is támadott a Stuxnet.

Az antivirus.blog novemberi fontosabb blogposztjai között többek közt beszámolt arról a HackerOne elnevezésű weboldalról, amelyet a Microsoft és a Facebook közösen hozott létre. A projekt keretében a kulcsfontosságú technológiákban akarják megtalálni a biztonsági problémákat, mint például a PHP, OpenSSL vagy az Apache. Emiatt jutalmat ajánlanak a frissen felfedezett sebezhetőség megtalálóinak, itt a pénzdíjak 300 és 5000 dollár között mozognak a hiba súlyosságának mértékétől függően.

Szóba került még ezenkívül a CryptoLocker váltságdíjat szedő kártevő is. Nem is akármilyen körülmények között emlegették, ugyanis novemberben a massachusettsi rendőrök futottak bele a zsaroló kártevőbe. A zsaruk szóltak ugyan az FBI-nak, hogy segítséget kérnek, de már csak azután, hogy előbb pikáns módon kifizették a 2 Bitcoin - 750 dollár értékű váltságdíjat a bűnözőknek, hogy megkaphassák az elkódolást állítólag feloldó titkos kulcsot. Elmondásuk szerint korábban még nem is hallottak a Bitcoinról, direkt csak emiatt néztek utána, hogy mi az.

Végezetül egy olyan újabb átverésről írtak, amelyben létező antivírus cégek nevében küldtek ki nagy mennyiségű spamet. Ebben látszólag neves biztonsági cégek nevében írtak nekünk azzal az ürüggyel, hogy sürgősen foltozzuk rendszerünket, és ehhez mellékeltek is egy állományt, amit állítólag a frissítés érdekében le kell futtatni, ám természetesen a kéretlen üzenet csatolmánya egy kártevő volt. Érdemes hangsúlyozni, hogy Windows frissítés soha nem érkezik e-mailben, de jöjjön ez látszólag bárkitől is, kéretlen üzenethez tartozó futtatható EXE vagy ZIP mellékletet soha ne nyissa meg!

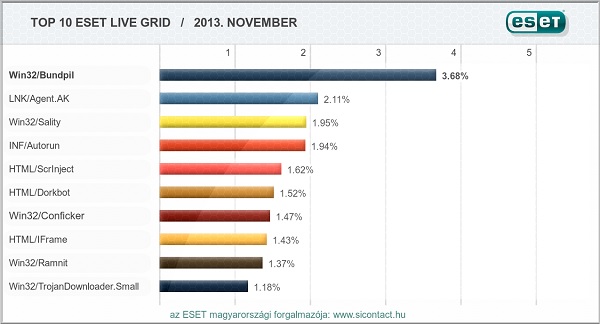

Vírustoplista

Az ESET több millió felhasználó visszajelzésein alapuló statisztikai rendszere szerint 2013. novemberében a következő 10 károkozó terjedt világszerte a legnagyobb számban, és volt együttesen felelős az összes fertőzés 18.27 százalékáért. Aki pedig folyamatosan és első kézből szeretne értesülni a legújabb Facebook-os kártevőkről, a közösségi oldalt érintő mindenfajta megtévesztésről, az csatlakozhat hozzánk az ESET Magyarország www.facebook.com/biztonsag, illetve az antivirusblog.hu oldalán.